Como corrigir LG Content Store não está funcionando

A loja de conteúdo da LG não está funcionando na sua TV? Neste artigo, discutiremos como você pode corrigir o LG Content Store que não está funcionando em 2022.

Neste artigo, vamos explicar 7 ferramentas OSINT úteis para teste de penetração.

OSINT, ou Open Source Intelligence, é o ato de reunir dados de fontes distribuídas e de acesso livre. OSINT alimenta as equipes de segurança cibernética, permitindo que as equipes azuis, roxas e vermelhas acessem uma ampla gama de informações, como tecnologias de rede, servidores de hospedagem na web, registros DNS, tecnologias de software, ativos de nuvem, dispositivos IoT, aplicativos, bancos de dados, contas de mídia social e muito mais mais. É uma técnica utilizada por empresas de inteligência e segurança para coletar informações.

Vamos começar.

7 ferramentas OSINT úteis para teste de penetração

1. Recon-ng

Recon-ng é uma estrutura de reconhecimento de recursos completos projetada com o objetivo de fornecer um ambiente poderoso para conduzir o reconhecimento baseado na web de código aberto de forma rápida e completa. É uma ferramenta de vigilância idêntica ao Metasploit. A interface simples baseada em comandos permite que você execute operações comuns, como interagir com um banco de dados, executar solicitações da web, gerenciar chaves de API ou padronizar o conteúdo de saída.

Este framework de reconhecimento da web foi escrito em Python e inclui muitos módulos, funções de conveniência e ajuda interativa para guiá-lo sobre como usá-lo corretamente. Você pode encontrar coisas como webcams, senhas padrão, roteadores, semáforos e muito mais com pesquisas simples, pois é mais simples, claro e fácil de usar.

Use o seguinte comando para instalar o recon-ng:

# apt install recon-ng

# recon-ng

2. Google Dorks

O hacking do Google, também chamado de Google Dorking, é uma técnica de hacker que usa a Pesquisa Google e outros aplicativos do Google para encontrar brechas de segurança na configuração e no código de computador que os sites estão usando. Ao investigar pessoas ou empresas, muitos novatos em segurança de TI esquecem a importância de usar mecanismos de pesquisa tradicionais para reconhecimento e coleta de informações.

O “hacking do Google” envolve o uso de operadores especializados do mecanismo de pesquisa do Google para encontrar strings de texto exclusivas nos resultados de pesquisa.

Alguns outros operadores de pesquisa muito poderosos incluem o seguinte:

3. Spyse

O Spyse é um mecanismo de pesquisa de segurança cibernética que pode ser usado para localizar rapidamente ativos da Internet e conduzir a identificação externa. Muito simplesmente, o Spyse é um rastreador de infosec que obtém informações úteis para as equipes vermelhas e azuis durante o processo de reconhecimento.

Spyse possui o maior banco de dados de seu tipo, contendo uma ampla gama de dados OSINT úteis para o reconhecimento; encontre-os listados abaixo

A vantagem do Spyse se deve em parte à sua metodologia de banco de dados, que evita o problema de longos tempos de varredura nas consultas de coleta de dados. Esta é a principal razão pela qual os profissionais de segurança cibernética estão mudando para esse mecanismo de busca incrível.

4. SpiderFoot

SpiderFoot é uma ferramenta de reconhecimento que consulta automaticamente mais de 100 fontes de dados públicas (OSINT) para reunir informações sobre endereços IP, nomes de domínio, endereços de e-mail, nomes e muito mais. Você simplesmente especifica o alvo que deseja investigar, escolhe quais módulos habilitar e então o SpiderFoot irá coletar dados para construir uma compreensão de todas as entidades e como elas se relacionam entre si.

SpiderFoot pode ser usado para simplificar o processo de compilação OSINT de localização de informações sobre o destino, automatizando o processo de coleta. Se alguém fizer upload de uma imagem em qualquer uma dessas redes sociais com o recurso de geolocalização ativado, você poderá ver um mal ativo completo de onde essa pessoa esteve.

Para instalar o SpiderFoot, use as seguintes etapas:

De git

# git clone https://github.com/smicallef/spiderfoot.git

# cd spiderfoot

~/spiderfoot$

5. Maltego

Maltego é um software usado para inteligência e análise forense de código aberto, desenvolvido pela Paterva. É uma ferramenta de análise gráfica de links para reunir e conectar informações para tarefas investigativas. Usar Maltego permitirá que você lance testes de reconhecimento contra alvos específicos.

Para usar o Maltego, você precisa abrir uma conta gratuita em seu site, depois disso, você pode iniciar uma nova máquina ou executar transformações no alvo a partir de uma existente. Depois de escolher suas transformações, o aplicativo Maltego começará a executar todas as transformações dos servidores Maltego.

Maltego é escrito em Java e funciona com todos os sistemas operacionais. Ele vem pré-instalado no Kali Linux. Maltego é amplamente utilizado devido ao seu modelo de relação entidade agradável e fácil de entender, que representa todos os detalhes relevantes.

6. Assustador

Ferramenta OSINT de Geolocalização assustadora. Oferece coleta de informações de geolocalização por meio de plataformas de redes sociais. O Creepy então exibe os relatórios no mapa com uma metodologia de pesquisa baseada na localização e hora precisas. Posteriormente, você poderá visualizar os arquivos em profundidade, exportando-os no formato CSV ou KML.

Se alguém fizer upload de uma imagem em qualquer uma dessas redes sociais com o recurso de geolocalização ativado, você poderá ver um mal ativo completo de onde essa pessoa esteve.

7. theHarvester

theHarvester é uma ferramenta muito simples de usar, mas poderosa e eficaz, projetada para ser usada nos estágios iniciais de um teste de penetração ou envolvimento da equipe vermelha. Use-o para reunir inteligência de código aberto (OSINT) para ajudar a determinar o cenário de ameaças externas de uma empresa na Internet. A ferramenta reúne e-mails, nomes, subdomínios, IPs e URLs usando várias fontes de dados públicas.

theHarvester usa muitos recursos para buscar os dados como servidores de chaves PGP, Bing, Baidu, Yahoo e mecanismo de busca Google, e também redes sociais como Linkedin, Twitter e Google Plus.

A capacidade de pesquisar hosts virtuais é outro recurso fascinante do harvester. Por meio da resolução DNS, o aplicativo valida se vários nomes de host estão conectados a um determinado endereço IP.

Neste artigo, vimos 7 ferramentas OSINT úteis para teste de penetração.

Obtenha um servidor dedicado dual série E5 de alto desempenho e KVM VPS barato.

A loja de conteúdo da LG não está funcionando na sua TV? Neste artigo, discutiremos como você pode corrigir o LG Content Store que não está funcionando em 2022.

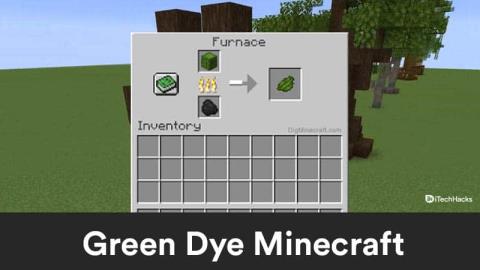

Você pode fazer vários itens como corante verde no Minecraft? Este artigo discutirá como você pode obter corante verde no Minecraft.

Processo passo a passo para fazer login no e-mail da sua conta GoDaddy em 2022. Login no e-mail GoDaddy 365 e como alterar as senhas do seu webmail.

192.168.1.25 é a página de login do administrador para muitos roteadores e outros dispositivos. Ao digitar 192.168.1.25 em seu navegador da web, você será levado a uma página onde poderá inserir seu nome de usuário e senha para acessar as configurações do roteador.

Aqui estão os métodos de trabalho para obter contas premium Grammarly gratuitamente em agosto de 2022. Esses métodos podem ajudá-lo a executar cookies gramaticalmente atualizados gratuitamente.

Procurando um guia para configurar sua conta e fazer login no 1and1 Webmail? Aqui está um guia completo para a conta 1and1 Webmail 2022

Deseja ativar o modo escuro do iTunes? Vamos discutir como você pode ativar o modo escuro do iTunes no seu PC com Windows e macOS.

Não é possível adicionar o Yahoo Mail ao Android? Neste artigo, discutiremos como você pode adicionar o Yahoo Mail ao seu telefone Android.

Uma conta Disney Plus deve ser ativada usando o URL de Login/Início Disneyplus.com e um código de 8 dígitos. Ative o código de 8 dígitos da URL de login/início do Disneyplus.com

Neste artigo, discutiremos como você pode obter recibos de suas principais faixas de música no Spotify usando o Receiptify.