Come risolvere LG Content Store non funzionante

Il Content Store LG non funziona sulla tua TV? In questo articolo, discuteremo di come riparare LG Content Store che non funziona nel 2022.

In questo articolo spiegheremo 7 utili strumenti OSINT per il Penetration Testing.

OSINT, o Open Source Intelligence, è l'atto di raccogliere dati da fonti distribuite e liberamente accessibili. OSINT alimenta i team di sicurezza informatica, consentendo ai team blu, viola e rossi di accedere a una vasta gamma di informazioni come tecnologie di rete, server di hosting Web, record DNS, tecnologie software, risorse cloud, dispositivi IoT, app, database, account di social media e molto altro di più. Questa è una tecnica utilizzata dalle società di intelligence e sicurezza per raccogliere informazioni.

Iniziamo.

7 utili strumenti OSINT per il Penetration Testing

1. Ricognizione

Recon-ng è un framework di ricognizione completo progettato con l'obiettivo di fornire un ambiente potente per condurre ricognizioni basate sul web open source in modo rapido e completo. È uno strumento di sorveglianza identico a Metasploit. La semplice interfaccia basata su comandi consente di eseguire operazioni comuni come l'interazione con un database, l'esecuzione di richieste Web, la gestione delle chiavi API o la standardizzazione del contenuto di output.

Questo framework di ricognizione web è stato scritto in Python e include molti moduli, funzioni utili e aiuto interattivo per guidarti su come usarlo correttamente. Puoi trovare cose come webcam, password predefinite, router, semafori e altro con ricerche semplici, poiché è più semplice, chiaro e facile da usare.

Utilizzare il seguente comando per installare recon-ng:

# apt install recon-ng

# recon-ng

2. Google Dork

L'hacking di Google, chiamato anche Google Dorking, è una tecnica di hacker che utilizza la Ricerca Google e altre applicazioni Google per trovare falle di sicurezza nella configurazione e nel codice del computer utilizzati dai siti Web. Durante le indagini su persone o aziende, molti neofiti della sicurezza IT dimenticano l'importanza di utilizzare i motori di ricerca tradizionali per la ricognizione e la raccolta di informazioni.

L'"hacking di Google" implica l'utilizzo di operatori specializzati nei motori di ricerca di Google per trovare stringhe di testo univoche all'interno dei risultati di ricerca.

Alcuni altri operatori di ricerca molto potenti includono quanto segue:

3. Spia

Spyse è un motore di ricerca per la sicurezza informatica che può essere utilizzato per trovare rapidamente risorse Internet e condurre un'identificazione esterna. Molto semplicemente, Spyse è un crawler infosec che ottiene informazioni utili per le squadre rosse e blu durante il processo di ricognizione.

Spyse possiede il più grande database del suo genere, contenente un'ampia gamma di dati OSINT utili per la ricognizione; li trovi elencati di seguito

Il vantaggio di Spyse è in parte dovuto alla sua metodologia di database, che evita il problema di lunghi tempi di scansione sulle query per la raccolta dei dati. Questo è il motivo principale per cui i professionisti della sicurezza informatica si stanno orientando verso questo fantastico motore di ricerca.

4. Spiderfoot

SpiderFoot è uno strumento di ricognizione che interroga automaticamente oltre 100 fonti di dati pubbliche (OSINT) per raccogliere informazioni su indirizzi IP, nomi di dominio, indirizzi e-mail, nomi e altro. Devi semplicemente specificare l'obiettivo che vuoi investigare, scegliere quali moduli abilitare e poi SpiderFoot raccoglierà i dati per costruire una comprensione di tutte le entità e come si relazionano tra loro.

SpiderFoot può essere utilizzato per semplificare il processo di compilazione OSINT per trovare informazioni sul target automatizzando il processo di raccolta. Se qualcuno carica un'immagine su uno di questi social network con la funzione di geolocalizzazione attivata, sarai in grado di vedere un mal attivo completo dove è stata questa persona.

Per installare SpiderFoot, segui i passaggi seguenti:

Da git

# git clone https://github.com/smicallef/spiderfoot.git

# cd spiderfoot

~/spiderfoot$

5. Maltego

Maltego è un software utilizzato per l'intelligence e la medicina legale open source, sviluppato da Paterva. È uno strumento grafico di analisi dei collegamenti per la raccolta e il collegamento di informazioni per attività investigative. L'uso di Maltego ti consentirà di lanciare test di ricognizione contro obiettivi specifici.

Per utilizzare Maltego è necessario aprire un account gratuito sul loro sito Web, dopodiché è possibile avviare una nuova macchina o eseguire trasformazioni sul target da uno esistente. Una volta scelte le trasformazioni, l'app Maltego inizierà a eseguire tutte le trasformazioni dai server Maltego.

Maltego è scritto in Java e funziona con ogni sistema operativo. Viene preinstallato in Kali Linux. Maltego è ampiamente utilizzato per il suo modello di relazione entità-entità piacevole e di facile comprensione che rappresenta tutti i dettagli rilevanti.

6. Inquietante

Creepy uno strumento OSINT di geolocalizzazione. Offre la raccolta di informazioni di geolocalizzazione attraverso piattaforme di social network. Creepy visualizza quindi i report sulla mappa con una metodologia di ricerca basata sulla posizione e l'ora precise. Successivamente potrai visualizzare i file in modo approfondito esportandoli in formato CSV o KML.

Se qualcuno carica un'immagine su uno di questi social network con la funzione di geolocalizzazione attivata, sarai in grado di vedere un mal attivo completo dove è stata questa persona.

7. theHarvester

theHarvester è uno strumento molto semplice da usare, ma potente ed efficace, progettato per essere utilizzato nelle prime fasi di un test di penetrazione o di un coinvolgimento del team rosso. Usalo per la raccolta di informazioni sull'open source (OSINT) per aiutare a determinare il panorama delle minacce esterne di un'azienda su Internet. Lo strumento raccoglie e-mail, nomi, sottodomini, IP e URL utilizzando più origini dati pubbliche.

theHarvester utilizza molte risorse per recuperare i dati come server di chiavi PGP, motore di ricerca Bing, Baidu, Yahoo e Google e anche social network come Linkedin, Twitter e Google Plus.

La possibilità di cercare host virtuali è un'altra caratteristica affascinante di Harvester. Attraverso la risoluzione DNS, l'applicazione convalida se più nomi host sono collegati a un determinato indirizzo IP.

In questo articolo abbiamo visto 7 utili strumenti OSINT per il Penetration Testing.

Ottieni un server dedicato doppia serie E5 ad alte prestazioni e VPS KVM economico.

Il Content Store LG non funziona sulla tua TV? In questo articolo, discuteremo di come riparare LG Content Store che non funziona nel 2022.

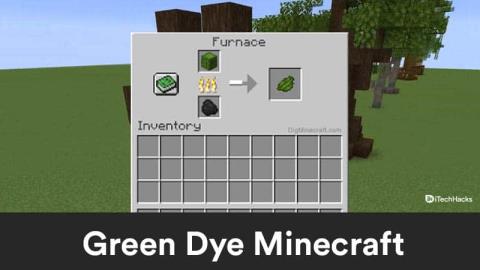

Puoi creare vari oggetti come la tintura verde in Minecraft? Questo articolo discuterà di come ottenere la tintura verde in Minecraft.

Procedura passo passo per accedere all'e-mail del tuo account GoDaddy nel 2022. Accesso e-mail a GoDaddy 365 e come modificare le password della tua webmail.

192.168.1.25 è la pagina di accesso dell'amministratore per molti router e altri dispositivi. Quando inserisci 192.168.1.25 nel tuo browser web, verrai indirizzato a una pagina in cui puoi inserire il tuo nome utente e password per accedere alle impostazioni del router.

Ecco i metodi di lavoro per ottenere gratuitamente account Grammarly premium ad agosto 2022. Questi metodi possono aiutarti a eseguire cookie grammaticali aggiornati gratuitamente.

Cerchi una guida per configurare il tuo account e accedere a 1and1 Webmail? Ecco una guida completa all'account 1and1 Webmail 2022

Vuoi attivare la modalità oscura di iTunes? Discutiamo di come attivare la modalità oscura di iTunes sul tuo PC Windows e macOS.

Non riesci ad aggiungere Yahoo Mail ad Android? In questo articolo, discuteremo di come aggiungere Yahoo Mail al tuo telefono Android.

È necessario attivare un account Disney Plus utilizzando l'URL di accesso/inizio Disneyplus.com e un codice di 8 cifre. Attiva il codice a 8 cifre dell'URL di accesso/inizio Disneyplus.com

In questo articolo, discuteremo di come ottenere le ricevute per i tuoi brani musicali migliori su Spotify utilizzando Receiptify.